Jeśli posiadasz urządzenie mobilne, istnieje duże prawdopodobieństwo, że otrzymałeś SMS-y od numerów, których nie ma w Twoich kontaktach, po prostu mówiąc „Cześć”. Chociaż łatwo jest założyć, że są to po prostu błędne liczby, rzeczywistość jest taka, że te niewinnie wyglądające wiadomości są w rzeczywistości atakiem phishingowym SMS znanym jako smishing.

Te subtelne, ale wyrafinowane ataki za pośrednictwem wiadomości tekstowych są wymierzone w użytkowników urządzeń mobilnych, często wysyłając ich na fałszywe strony internetowe, gdzie dane osobowe są kradzione lub co gorsza. Niestety mniej niż 35% wszystkich osób wie nawet, czym jest smishing.

Na szczęście po przeczytaniu tego posta będziesz w stanie zidentyfikować i uniknąć ataków smishingowych. Zdemistyfikujmy smishing, porównajmy go do phishingu i przedyskutujmy, jak zapobiec temu, aby Ty i Twoja organizacja padli ofiarą tej złośliwej taktyki.

Czym jest phishing?

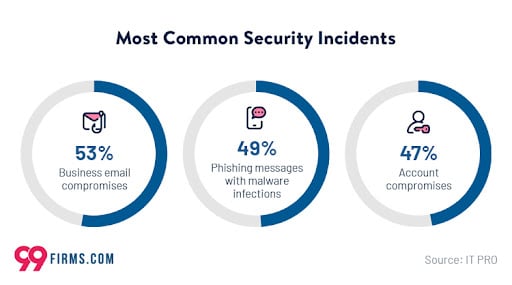

Phishing to zwodniczy cyberatak obejmujący oszukańcze taktyki, które manipulują osobami w celu ujawnienia poufnych informacji lub wykonania działań zagrażających bezpieczeństwu. Hakerzy stosują różne techniki, aby oszukać niczego niepodejrzewające ofiary, naśladując renomowane organizacje lub osoby, aby zdobyć ich zaufanie.

4 rodzaje ataków phishingowych

Istnieje wiele różnych ataków phishingowych, w tym:

1. Phishing

e-mailowy

E-mail jest najbardziej rozpowszechnioną formą phishingu. Atakujący wysyłają oszukańcze e-maile podszywające się pod legalne wiadomości z renomowanych źródeł, takich jak banki, platformy mediów społecznościowych lub agencje rządowe. Te e-maile często zawierają alarmujące wiadomości, które wywołują poczucie pilności, zmuszają odbiorców do podania danych osobowych, klikają złośliwe linki lub pobierają zainfekowane załączniki.

2. Phishing profilowany

Ten ukierunkowany atak koncentruje się na konkretnych osobach lub organizacjach, dostosowując wiadomości phishingowe tak, aby wydawały się jeszcze bardziej legalne. Atakujący zbierają dane osobowe o swoich celach, aby stworzyć spersonalizowane e-maile, które oszukują odbiorców, aby ujawnili wrażliwe dane lub podjęli złośliwe działania.

3. Wielorybnictwo

Ta forma phishingu jest skierowana konkretnie do znanych osób, takich jak dyrektorzy generalni lub kadra kierownicza najwyższego szczebla. Podszywając się pod zaufane kontakty lub współpracowników, hakerzy mają na celu oszukanie tych osób w celu ujawnienia poufnych informacji biznesowych lub przeprowadzenia transakcji finansowych.

4. Vishing

Wyłudzanie informacji (ang.vishing) lub phishing głosowy ( ang. voice phishing) polega na tym, że atakujący wykorzystują połączenia głosowe do oszukiwania osób. Podszywają się pod legalne podmioty, takie jak banki lub przedstawiciele obsługi klienta, i manipulują ofiarami w celu ujawnienia poufnych informacji przez telefon. Ataki te często wykorzystują strach i pilność, tworząc poczucie natychmiastowego działania wymaganego do oszukania celu.

Cele ataków phishingowych

Jasny cel często napędza ataki phishingowe – atakujący starają się wykorzystać poufne informacje dla osobistych korzyści. Przyjrzyjmy się bliżej niektórym głównym celom tych ataków:

- Dane osobowe (PII) – obejmują adresy, nazwiska, numery ubezpieczenia społecznego, numery telefonów i inne dane osobowe, które można wykorzystać do kradzieży tożsamości lub oszustwa.

- finansowe – hakerzy mają na celu uzyskanie dostępu do danych bankowych, danych karty kredytowej i danych logowania w celu przeprowadzenia nieautoryzowanych transakcji lub popełnienia oszustwa finansowego.

- korporacyjne – w ukierunkowanych atakach na organizacje hakerzy poszukują poufnych informacji biznesowych, własności intelektualnej lub tajemnic handlowych, które mogą być wykorzystywane lub sprzedawane na czarnym rynku.

- Poświadczenia przejęcia konta – niektóre ataki phishingowe wykorzystują linki lub fałszywe strony logowania do uzyskania poświadczeń logowania dla różnych kont online, w tym poczty e-mail, mediów społecznościowych, handlu elektronicznego lub platform przechowywania danych w chmurze. Uzyskując dostęp do tych kont, atakujący mogą wykorzystywać dane osobowe, wysyłać fałszywe e-maile lub wiadomości w imieniu ofiary lub przeprowadzać dalsze ataki phishingowe.

Poświadczenia

Dane

Czym jest Smishing?

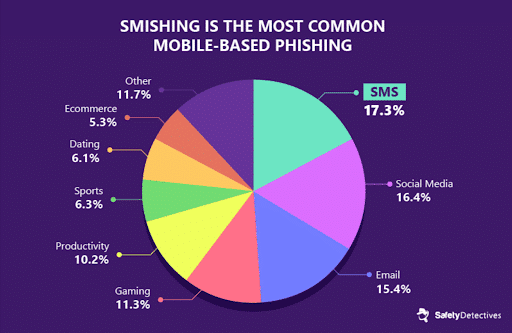

Smishing, termin wywodzący się od „phishingu SMS”, to cyberatak , który atakuje osoby za pomocą wiadomości tekstowych na ich urządzeniach mobilnych. Na przykład phishing, próby wyłudzenia informacji w celu oszukania i zmanipulowania użytkowników do wykonywania działań lub ujawniania poufnych informacji, które zagrażają ich bezpieczeństwu.

Jak działa Smishing

Ataki smishingowe wykorzystują techniki socjotechniczne do wykorzystywania ludzkich słabości i wywoływania natychmiastowych reakcji ze strony niczego niepodejrzewających ofiar. Hakerzy wysyłają wiadomości tekstowe, które wydają się pochodzić z zaufanych źródeł, takich jak banki, agencje rządowe lub znane marki, aby zdobyć zaufanie swoich celów. Wiadomości te często zawierają pilne lub kuszące treści, które skłaniają odbiorców do natychmiastowego działania.

Rodzaje ataków smishingowych

Istnieje wiele rodzajów ataków smishingowych, w tym:

Złośliwe łącza do wiadomości

W tego typu ataku smishingowym atakujący umieszczają skrócony adres URL w wiadomości tekstowej. Po kliknięciu linku odbiorcy są przekierowywani na fałszywą stronę internetową zaprojektowaną w celu zainfekowania ich urządzeń złośliwym oprogramowaniem lub kradzieży ich danych osobowych.

Oszustwa związane z

nagrodami lub loteriami

Oszuści wysyłają wiadomości smishingowe, twierdząc, że odbiorca wygrał nagrodę lub loterię. Zachęcają ofiary do udzielenia odpowiedzi z danymi osobowymi lub wnoszą opłatę za odebranie nagrody, co prowadzi do potencjalnych strat finansowych lub kradzieży tożsamości.

Oszustwa

finansowe

Atakujący podszywają się pod instytucje finansowe lub dostawców usług płatniczych, wysyłając wiadomości wyłudzające informacje, które wydają się autentyczne. Ich celem jest nakłonienie odbiorców do ujawnienia poufnych danych bankowych, danych logowania lub jednorazowych kodów dostępu, co może prowadzić do nieautoryzowanego dostępu do kont i oszustw finansowych.

Pilne lub awaryjne wiadomości

Ten atak wyłudzający dane żeruje na ludzkich emocjach, wywołując poczucie pilności lub nagłego zagrożenia. Wiadomości mogą sugerować, że wymagane są natychmiastowe działania, takie jak dokonanie płatności lub ujawnienie danych osobowych w celu uniknięcia konsekwencji lub zagrożeń.

Cele ataków smishingowych

Podobnie jak w przypadku ataków phishingowych, ataki typu smishing mają jasne cele, które hakerzy starają się osiągnąć:

- Zysk

- finansowy – napastnicy próbują uzyskać nieautoryzowany dostęp do kont bankowych ofiar , kartkredytowych lub innych informacji finansowych. Mogą wykorzystywać uzyskane dane do oszukańczych transakcji lub sprzedawać je w dark webie.

- tożsamości – poprzez nakłanianie osób fizycznych do ujawnienia danych osobowych, ataki smishingowe umożliwiają cyberprzestępcom kradzież tożsamości i prowadzenie dalszych nieuczciwych działań.

- złośliwego oprogramowania – Kliknięcie złośliwych linków wysyłanych za pośrednictwem wiadomości wyłudzających dane może prowadzić do zainstalowania złośliwego oprogramowania na urządzeniach ofiar. Po zainfekowaniu hakerzy mogą przejąć kontrolę nad urządzeniem, uzyskać dostęp do danych osobowych i wykorzystać je do złośliwych celów.

Kradzież

Dystrybucja

Smishing a phishing

Pomimo różnych metod dostarczania, ataki phishingowe i wyłudzające dane mają podobne cele i taktykę.

Ataki typu

smishing i phishing w dużej mierze opierają się na taktykach inżynierii społecznej w celu oszukania ofiar i wydobycia poufnych informacji. Atakujący tworzą przekonujące komunikaty, które wykorzystują emocje i manipulują ofiarami w podejmowaniu działań.

Luki w zabezpieczeniach są wykorzystywane w tych atakach poprzez kapitalizację zaufania i tworzenie poczucia pilności. Atakujący podszywają się pod zaufane podmioty i manipulują ofiarami w celu ujawnienia informacji lub kliknięcia złośliwych linków.

Oba ataki mogą być wymierzone zarówno w osoby fizyczne, jak i organizacje. Osoby są atakowane za pośrednictwem urządzeń osobistych, podczas gdy organizacje mogą mieć do czynienia z bardziej wyrafinowanymi i ukierunkowanymi kampaniami.

Wreszcie, głównym celem obu ataków jest uzyskanie nieautoryzowanego dostępu do danych osobowych lub poufnych. Dane te obejmują dane logowania, dane finansowe, dane umożliwiające identyfikację lub dane firmowe, które mogą być wykorzystywane do złośliwych celów.

Chociaż ataki phishingowe i wyłudzające dane mają te same podobieństwa, ważne jest, aby pamiętać, że wykorzystują różne wektory ataku . Ataki smishingowe wykorzystują wiadomości tekstowe i urządzenia mobilne, wykorzystując ich wszechobecność i bezpośredniość. Ataki phishingowe mają miejsce głównie za pośrednictwem poczty elektronicznej lub fałszywych stron internetowych.

5 sposobów zapobiegania atakom typu smishing i phishing

Teraz, gdy rozumiemy naturę i ryzyko tych cyberataków, zastanówmy się, jak możesz chronić siebie i swoją organizację przed prześladowaniem przez ataki typu smishing i phishing.

Oto kilka kluczowych środków zapobiegawczych:

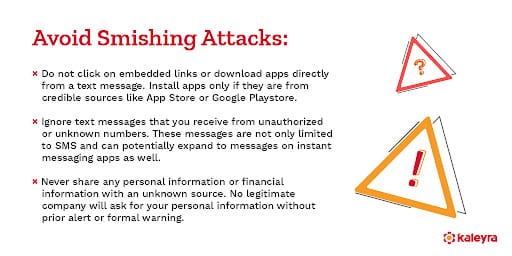

- Zachowaj czujność i sceptycyzm – zachowaj ostrożność podczas otrzymywania wiadomości lub e-maili, zwłaszcza tych, które wymagają podania danych osobowych lub podjęcia natychmiastowych działań. Zanim odpowiesz lub klikniesz jakikolwiek link, zweryfikuj tożsamość nadawcy.

- Włącz uwierzytelnianie dwuskładnikowe (2FA) – zaimplementuj 2FA dla wszystkich swoich kont online, aby dodać dodatkową warstwę bezpieczeństwa poza hasłami.

- Edukuj siebie i swoich pracowników – zainwestuj w kompleksowe szkolenie w zakresie świadomości cyberbezpieczeństwa, takie jak szkolenie CybeReady z symulacji phishingu, aby edukować osoby o atakach phishingowych i phishingowych, ich zagrożeniach i strategiach zapobiegania. Kształcąc siebie i swoich pracowników, możesz zbudować kulturę świadomości cyberbezpieczeństwa i umożliwić wszystkim identyfikację potencjalnych zagrożeń i skuteczne reagowanie na nie.

- Aktualizuj swoje urządzenia i oprogramowanie – regularnie aktualizuj swoje urządzenia mobilne i aplikacje, aby mieć pewność, że masz najnowsze zabezpieczenia przed potencjalnymi lukami w zabezpieczeniach.

- Używaj oprogramowania antywirusowego i chroniącego przed złośliwym oprogramowaniem – zainstaluj renomowany program antywirusowy i chroniący przed złośliwym oprogramowaniem na swoich urządzeniach i regularnie je aktualizuj. Narzędzia te mogą wykrywać i blokować złośliwe oprogramowanie, w tym złośliwe oprogramowanie rozpowszechniane za pomocą ataków typu smishing i phishing.

Wyposaż swój zespół w narzędzia do zwalczania smishingu

W świecie, w którym zagrożenia cybernetyczne wciąż ewoluują i rosną, kluczowe znaczenie ma bycie na bieżąco i podejmowanie proaktywnych kroków w celu ochrony siebie i swojej organizacji. Rozumiejąc ryzyko związane z wyłudzaniem danych i atakami phishingowymi, wdrażaniem środków zapobiegawczych i promowaniem kultury świadomości cyberbezpieczeństwa, możesz znacznie wzmocnić swoją obronę przed tymi złośliwymi taktykami.

Jako lider w branży szkoleń z zakresu cyberbezpieczeństwa, CybeReady oferuje kompleksowe rozwiązania poprawiające stan bezpieczeństwa Twojej organizacji. Nasze szkolenie z symulacji phishingu daje pracownikom wiedzę i umiejętności do skutecznego identyfikowania i łagodzenia ataków typu smishing i phishing. Nie pozwól, aby te ataki zagroziły Twojemu bezpieczeństwu i reputacji.

Podejmij działania już dziś, prosząc CybeReady o demonstrację, aby dodać dodatkową warstwę bezpieczeństwa do swojej obrony i być o krok przed cyberzagrożeniami.