Tausende Finanzinstitute in ganz Europa nehmen den Wandel an und stellen auf die Digitalisierung um. Während diese Änderung für die Kunden bequem sein mag, hat die Bequemlichkeit ihren Preis, und die wachsende Gefahr digitaler Bedrohungen gefährdet nun die Finanzbranche.

Datenschutzverletzungen verursachen schwere betriebliche Schäden und können katastrophale finanzielle Kosten nach sich ziehen. Im Jahr 2022 wird die Globale durchschnittliche Kosten für Datenschutzverletzungen betrug über alle Branchen hinweg sagenhafte 4,35 Millionen US-Dollar 5,97 Millionen US-Dollar pro Verstoß im globalen Finanzsektor.

Da Cyber-Bedrohungen immer weiter zunehmen, ist der Schutz sensibler Kundendaten schwieriger denn je. Als Reaktion auf diese wachsenden Herausforderungen, vor denen die digitale Finanzbranche steht, hat die EU kürzlich das DORA-Compliance-Gesetz verabschiedet, um den Datenschutz und die Privatsphäre zu verbessern und Cyberangriffe auf in der EU tätige Finanzorganisationen zu minimieren.

In diesem Artikel werfen wir einen Blick darauf, was DORA ist und wen es betrifft, und bieten umsetzbare Schritte zur Gewährleistung der Compliance. Lesen Sie weiter, um immer einen Schritt voraus zu sein und die Zukunft Ihres Unternehmens zu sichern.

Aufbau digitaler Resilienz: DORA verstehen

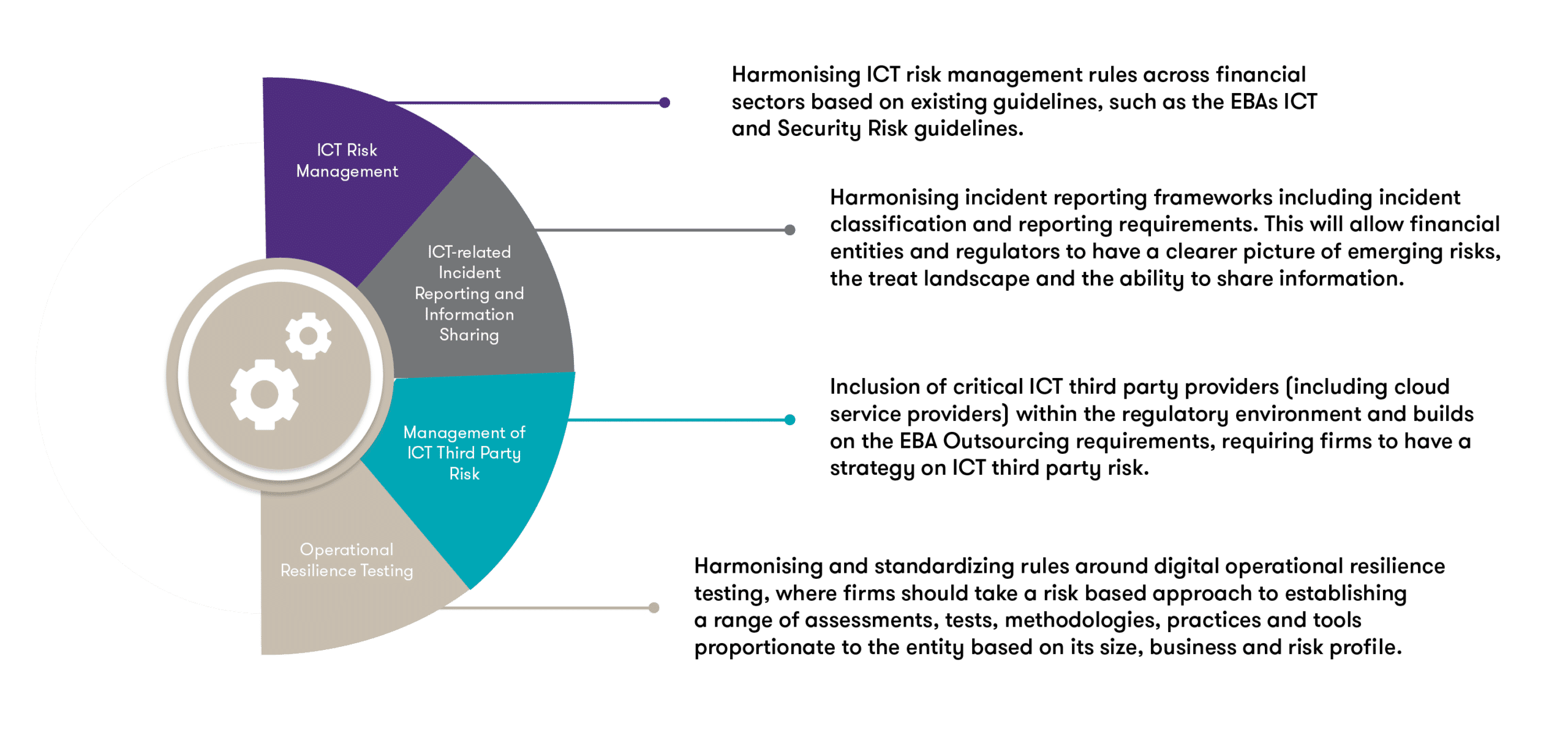

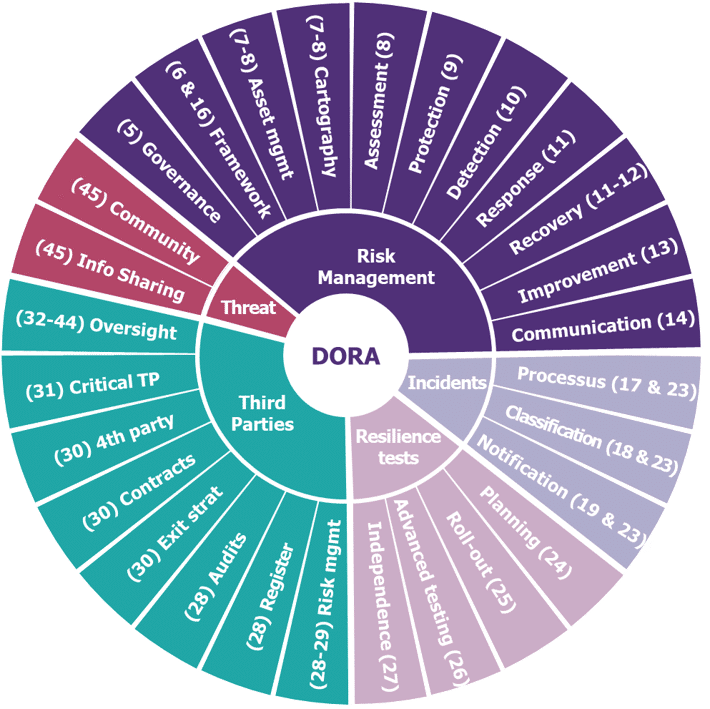

DORA (Digital Operational Resilience Act) ist ein vom Europäischen Rat geschaffener Regulierungsrahmen, der den Bedarf an operativer Resilienz im Finanzsektor decken soll bei Ereignissen, die die betriebliche Funktionalität erheblich beeinträchtigen, insbesondere bei Cyberangriffen. The act sets a series of requirements for the security of network and information systems of organizations operating in the financial sector and third parties providing ICT (Informations- und Kommunikationstechnologie) verwandte Dienstleistungen. Ziel ist es sicherzustellen, dass alle Unternehmen die Cyber-Resilienz aufbauen, die erforderlich ist, um allen Arten von IKT-bedingten Störungen und Bedrohungen standzuhalten, darauf zu reagieren und sich davon zu erholen, um Cyber-Bedrohungen zu verhindern und abzuschwächen.

Schutz des Finanzökosystems: Wer ist von DORA betroffen und wie?

DORA betrifft Finanzunternehmen, darunter Banken, Versicherungsgesellschaften, Investmentfirmen, Krypto-Asset-Dienstleister und kritische Dritte, die Finanzunternehmen IT- und Cybersicherheitsdienste anbieten. DORA ist eine Verordnung, die es in allen EU-Mitgliedstaaten durchsetzbar und unmittelbar anwendbar macht. Das Gesetz ergänzt die Richtlinie zur Netzwerk- und Informationssicherheit (NIS2) und adressiert mögliche Überschneidungen durch eine „lex specialis“-Ausnahme. Die Einhaltung der DORA-Anforderungen ist auch ein wichtiger Schritt zum Schutz der Privatsphäre sensibler personenbezogener Daten, wie z. B. Finanzunterlagen, wie in der DSGVO vorgeschrieben.

Zeit zum Handeln: Wenn DORA in Kraft treten wird

Die Verordnung trat am 17. Januar 2023 in Kraft und gilt ab dem 17. Januar 2024. Jeder EU-Mitgliedsstaat wird die „erforderlichen“ Aspekte der Verordnung in nationales Recht umsetzen. Die zuständigen europäischen Aufsichtsbehörden werden technische Standards entwickeln, an die sich alle Finanzdienstleistungsinstitute halten. Die jeweils zuständigen nationalen Behörden überwachen die Einhaltung der Verordnung und setzen sie gegebenenfalls durch. Bis zum 17. Januar 2026 wird die Europäische Kommission bewerten, ob ein Bedarf an erhöhten Verpflichtungen für Abschlussprüfer und Prüfungsgesellschaften hinsichtlich der digitalen Betriebsstabilität besteht.

Verbessern Sie Ihre DORA-Compliance in 20 Schritten

Um DORA-konform zu werden, ist ein umfassender Ansatz zur betrieblichen Belastbarkeit erforderlich Dadurch wird sichergestellt, dass Unternehmen alle im Gesetz festgelegten Sicherheitsverpflichtungen erfüllen. Auch wenn dies überwältigend erscheinen mag, skizzieren wir im Folgenden 20 Schritte, die Ihnen dabei helfen können, DORA-konform zu bleiben jederzeit:

1. Verstehen Sie die Anforderung und alle Ihre Verpflichtungen

Der erste Schritt zur DORA-Konformität besteht darin, die Anforderungen und Verpflichtungen zu verstehen. Das müssen Sie Machen Sie sich zunächst mit der Verordnung vertraut Vielleicht sogar Ziehen Sie eine spezielle Schulung in Betracht, beispielsweise das DORA Certified Compliance Specialist (DCCS)-Programm. Durch die Teilnahme an dieser Schulung können sich Einzelpersonen vertiefte Kenntnisse über die Verordnung aneignen.

2. Bewerten Sie die Cyberrisiken, die Ihr Unternehmen bedrohen

Es ist von entscheidender Bedeutung, die Cyberrisiken zu verstehen, die in Ihrer erweiterten Lieferkette bestehen. Nutzung automatisierter Lösungen (siehe Schritt 16) kann dabei helfen, diese Risiken zu erkennen und einzuschätzen. Auf diese Weise können Sie potenzielle Schwachstellen erkennen und diese proaktiv beheben.

3. Entwickeln Sie eine Strategie für die digitale Betriebsstabilität

Ein weiterer Schritt zur Aufrechterhaltung der DORA-Konformität besteht darin Stellen Sie sicher, dass Ihr Rahmenwerk für das IKT-Risikomanagement eine Strategie für die digitale Betriebsstabilität umfasst, die die in aufgeführten Schlüsselelemente abdeckt Artikel 6 Absatz 8 des DORA requirements. Sie können die Wirksamkeit der Strategie auch im Laufe der Zeit überwachen und verbessern, indem Sie Vorfälle analysieren und aus obligatorischen Überprüfungen und betrieblichen Belastbarkeitstests lernen.

4. Nutzen Sie die Unterstützung mehrerer Teams

Es ist wichtig, dass mehrere Teams wie IT-Sicherheit, Recht, Compliance und Risikomanagement sowie das Management und externe Gegenparteien in den Compliance-Prozess eingebunden sind. Auf diese Weise erhalten Sie einen umfassenden Überblick über die Cyberrisiken Ihres Unternehmens und können einen ganzheitlichen Compliance-Ansatz verfolgen.

5. Beachten Sie die Vorschriften bei der Nutzung von Drittanbietern

Berücksichtigen Sie beim Umgang mit vertraglichen Vereinbarungen mit IKT-Drittdienstleistern das Ausmaß, die Komplexität und die Bedeutung der IKT-bezogenen Abhängigkeiten und Risiken. Dies ermöglicht fundierte Entscheidungen zum Risikomanagement und stellt sicher, dass Ihre Organisation die Anforderungen der Verordnung erfüllt.

6. Stärken Sie die Führung Ihrer Organisation

DORA macht den Vorstand und die C-Level-Führungskräfte für die betriebliche Widerstandsfähigkeit eines Unternehmens verantwortlich. Daher sollte die Geschäftsleitung die Umsetzung der DORA-Anforderungen vorantreiben. Um dies zu ermöglichen, sollte die Führung eine entsprechende Schulung erhalten und sicherstellen, dass hochqualifizierte Sicherheitsexperten, wie etwa ein CCRO (Certified Cyber Risk Officer), stehen zur Verfügung, um die Thematik zu verstehen, fundierte Entscheidungen zu treffen und die Verantwortung für deren Auswirkungen auf die Organisation zu übernehmen.

7. Schaffen Sie eine Unternehmenskultur, die der Sicherheit Priorität einräumt

Während die Stärkung der Führung wichtig ist, Jedes Mitglied der Organisation ist für die Aufrechterhaltung und Sicherstellung der DORA-Konformität verantwortlich. Ein … Erstellen sicherheitsorientierte Unternehmenskultur kann bei der DORA-Konformität helfen indem sichergestellt wird, dass das gesamte Personal in die Aufrechterhaltung der Unternehmenssicherheit investiert wird und dass Sicherheit in allen Aspekten des Geschäfts berücksichtigt wird.

8. Priorisieren Sie Ihre Abhilfemaßnahmen

Um die Compliance langfristig aufrechtzuerhalten, muss man sich auf den schlimmsten Fall vorbereiten. Dies können Sie erreichen, indem Sie Schwachstellen in Ihrer Organisation identifizieren (siehe Schritt 2) und Priorisierung Ihrer Sanierungsmaßnahmen basierend auf potenziellen Auswirkungen und Eintrittswahrscheinlichkeit. Dadurch wird sichergestellt, dass proaktive Maßnahmen zur Risikominderung und zum Schutz Ihrer Abläufe so schnell wie möglich in der Reihenfolge ihrer Priorität umgesetzt werden können, um die betrieblichen Auswirkungen eines potenziellen Verstoßes zu minimieren.

9. Seien Sie bereit, einen Nachweis über die Einhaltung zu erbringen

Seien Sie darauf vorbereitet, die Einhaltung der DORA-Vorschriften nachzuweisen, indem Sie potenzielle Risiken regelmäßig bewerten, testen und simulieren. Der Nachweis der Widerstandsfähigkeit zeigt den Aufsichtsbehörden Ihr Engagement für Sicherheit und Stabilität. Eine weitere Möglichkeit, Ihre Aktivitäten nachzuweisen, besteht darin, Ihre Strategien im Einklang mit den Reaktionspflichten von DORA zu entwerfen. Sie müssen außerdem die zuständige Behörde bestimmen, der Sie Bericht erstatten müssen, und den Zeitpunkt festlegen, an den Sie sich wenden können.

10. Überwachen Sie externe Quellen auf potenzielle Risiken

Bleiben Sie über potenzielle Risiken auf dem Laufenden, indem Sie externe Informationsquellen wie Branchenberichte überwachen Threat-Intelligence-Feeds. Finanzinstitute sollten Informationen über Bedrohungen unter Wahrung der Vertraulichkeit, der DSGVO und der Wettbewerbsrichtlinien austauschen. um dazu beizutragen, sich selbst und andere Institutionen davor zu schützen, in Zukunft Opfer dieser Bedrohungen zu werden. Modalitäten und Teilnahmebedingungen müssen festgelegt und die zuständigen Behörden benachrichtigt werden. Sie können diese Informationen in Ihre Resilienzstrategie zur proaktiven Risikominderung integrieren.

11. Identifizieren Sie Ihre kritischen Funktionen

Identifizieren Sie die für den Betrieb des Unternehmens wesentlichen Funktionen gemäß den DORA-Vorschriften. Dies wird ein Schwerpunkt für die Bemühungen des Unternehmens sein, seine Widerstandsfähigkeit zu erhöhen und zu klären, welche Funktionen eine hohe Priorität für die Sicherheit haben sollten.

12. Fördern Sie sichere Entwicklungspraktiken

Die Förderung sicherer Codierungspraktiken ist für die DORA-Compliance von entscheidender Bedeutung. Tools wie Penetrationstests(siehe Schritt 15) können potenzielle Schwachstellen in Systemen und Anwendungen identifizieren, während Mitarbeiterschulungen dazu beitragen können, eine sicherheitsbewusste Kultur zu schaffen. Das Schulungsprogramm von CybeReady umfasst ein Sicherheitsbewusstseinsprogramm, ein Phishing-Simulationsprogramm, ein Audit-/Compliance-Tool und ein elastisches Sicherheitsprogramm Dies kann auch dazu beitragen, im gesamten Unternehmen eine sicherheitsorientierte Denkweise zu entwickeln und sicherheitsorientierte Entwicklungspraktiken umzusetzen.

13. Implementieren Sie eine optimierte Vorfallberichterstattung

Erweitern Sie den Umfang der Vorfallmeldung und optimieren Sie den Prozess, um den Anforderungen von DORA gerecht zu werden. Eine schnelle Untersuchung und Reaktion auf Vorfälle sollte ebenfalls gefördert werden, um die Auswirkungen eines Verstoßes abzumildern. Verstoßberichte können auch dazu verwendet werden, unbekannte Eindringlinge in anderen Netzwerken zu erkennen.

14. Analysieren Sie Vorfälle, um Ihre Strategie zu verbessern

Frühere Vorfälle können die zukünftige Strategie beeinflussen. Durch die Einbeziehung von Erkenntnissen aus größeren Vorfällen, Schwierigkeiten bei der Aktivierung von Business-Continuity-Plänen, der Überwachung von Cyber-Bedrohungen und betrieblichen Resilienztests können Sie Ihre DORA-Compliance-Strategie verbessern. Dem Leitungsorgan sollte jährlich ein Bericht mit Erkenntnissen und Empfehlungen vorgelegt werden. Dies wird Organisationen dabei helfen, die DORA-Vorschriften einzuhalten und die betriebliche Belastbarkeit sicherzustellen.

15. Führen Sie regelmäßige Penetrationstests durch

Regelmäßige Penetrationstests sind für die DORA-Konformität von entscheidender Bedeutung. Die zuständigen Behörden bestimmen Unternehmen, die fortgeschrittenen Sicherheitstests unterliegen, auf der Grundlage von Einflussfaktoren, finanzieller Stabilität und IKT-Risikoprofilen. Bedrohungsbasierte Penetrationstests (TLPT) ahmen reale Bedrohungen nach und testen alle drei Jahre kritische Produktionssysteme von Finanzunternehmen unter Verwendung des TIBER-EU-Frameworks. Externe Tester müssen Fachkenntnisse nachweisenBedrohungsinformationen und halten Sie sich an ethische Rahmenbedingungen ohne Interessenkonflikte und ohne Zustimmung der zuständigen Behörden. Durch die Identifizierung von Bereichen, die weiterer Aufmerksamkeit bedürfen, können Unternehmen Abhilfemaßnahmen priorisieren.

16. Automatisieren Sie Ihre Bedrohungserkennung

Um DORA-konform zu bleiben, Es ist wichtig, über geeignete Erkennungsmöglichkeiten für Anomalien, Vorfälle und Cyberangriffe zu verfügen. Dies bedeutet die Installation von EDRs, XDRs, Scannern, SIEMs und anderen Lösungen zur Bedrohungserkennung. EntsprechendArtikel 10 von DORAFinanzunternehmen müssen für diesen Zweck ausreichende Ressourcen und Fähigkeiten bereitstellen. Um die Anforderungen der Verordnung zu erfüllen, müssen die Erkennungsmechanismen mehrere Kontrollebenen ermöglichen, Alarmschwellenwerte und -kriterien definieren und Prozesse zur Reaktion auf Vorfälle einleiten.

17. Stärken Sie Ihre Mitarbeiter durch Mitarbeiterschulungen

Um DORA einzuhalten, Mitarbeiterschulungen sind für die digitale Betriebsresilienz zwingend erforderlich. Diese Schulung muss für alle Mitarbeiter und Führungskräfte anwendbar sein und einen Komplexitätsgrad aufweisen, der sich an ihren Funktionen orientiert. Das Schulungsprogramm von CybeReady kann dazu beitragen, die Sicherheitskultur Ihres Unternehmens zu verändern und Mitarbeiter über die Bedeutung der Cybersicherheit aufzuklären. Indem Sie potenzielle Risiken vermeiden, können Sie Ihr Unternehmen vor Cyber-Bedrohungen schützen.

Der CISO kann in Zusammenarbeit mit der Personalabteilung und den Abteilungsleitern die Auswahl von Schulungskursen oder Anbietern steuern. Die Durchführung einer Mitarbeiterschulung ist ein entscheidender Schritt, der so schnell wie möglich erfolgen sollte. Tools wie das Schulungsprogramm von CybeReady können dazu beitragen, die Schulung reibungsloser, schneller und ansprechender zu gestalten. So können Sie Ihre Sicherheitskultur verändern und Ihren Mitarbeitern helfen, die Bedeutung der Cybersicherheit zu verstehen. Indem Sie Ihren Mitarbeitern das Wissen vermitteln, potenzielle Risiken zu erkennen und zu vermeiden, schaffen Sie ein zusätzliches Maß an Sicherheit und schützen Ihr Unternehmen vor Cyber-Bedrohungen.

18. Erstellen Sie ein IKT-Risikomanagement-Framework

DORA schreibt umfassende Tests vor, um potenzielle Bedrohungen und Schwachstellen für den Betrieb von Finanzunternehmen zu identifizieren, detailliert in Kapitel 4. Das Testen der digitalen Betriebsstabilität ist für die Vorbereitung und die Identifizierung von Schwachstellen von entscheidender Bedeutung und umfasst regelmäßige Tests des IKT-Risikomanagement-Frameworks und bedrohungsgesteuerte Penetrationstests. Grundlegende IKT-Tests sind für alle Unternehmen erforderlich, erweiterte Tests nur für diejenigen, die von den zuständigen Behörden als wesentlich erachtet werden.

19. Überprüfen und verstehen Sie digitale Betriebsresilienztests

Digital Operational Resilience Testing (DORT) ist ein proaktiver Testansatz, der Unternehmen dabei hilft, potenzielle Störungen ihrer digitalen Systeme und Dienste zu erkennen und abzumildern.Es simuliert reale Szenarien, um die Fähigkeit einer Organisation zu bewerten, wichtige Dienste auch bei Störungen aufrechtzuerhalten, und hilft Finanzinstituten dabei, die DORA-Konformität aufrechtzuerhalten. In der Europäischen Union ist DORT von entscheidender Bedeutung für die Verbesserung der betrieblichen Widerstandsfähigkeit und die Einhaltung regulatorischer Rahmenbedingungen wie DORA.

20. Überprüfen und aktualisieren Sie regelmäßig Ihre Resilienzstrategien

Um die Einhaltung der DORA-Vorschriften und die Vorbereitung auf mögliche Störungen sicherzustellen, Es ist wichtig, Ihre Strategie und Richtlinie zur digitalen Betriebsstabilität in Bezug auf IKT-Drittparteien (TPs) regelmäßig zu überprüfen und zu aktualisieren. Vorschriften ändern sich ständig und werden aktualisiert, es gibt neue Entwicklungen im Bereich der Cybersicherheit und neue Cyberangriffe werden bei Angreifern immer beliebter. In solch einer dynamischen Cyberumgebung Es ist wichtig, immer einen Schritt voraus zu sein, indem Sie Ihre Strategien und neuen Entwicklungen in der Cybersicherheitsbranche regelmäßig überprüfen und aktualisieren. Diese Vorgehensweise wird Ihrem Unternehmen dabei helfen, die Vorschriften einzuhalten und einen proaktiven Ansatz für die betriebliche Belastbarkeit beizubehalten.

Stärkung der Widerstandsfähigkeit Ihrer Institution: Wichtige Erkenntnisse aus den DORA-Vorschriften

Für die Stabilität des Finanzsektors sind sichere und belastbare IT-Systeme unerlässlich. Die DORA-Vorschriften sollen sicherstellen, dass Finanzunternehmen über wirksame Risikomanagementrahmen und -kontrollen verfügen, um IKT-Vorfälle zu verhindern, darauf zu reagieren und sich davon zu erholen. Auch wenn die Erfüllung aller im Gesetz enthaltenen Verpflichtungen eine Herausforderung darstellen kann, ist es für ein Finanzunternehmen von entscheidender Bedeutung, die DORA-Vorschriften einzuhalten, um Strafen und Reputationsschäden zu vermeiden.

Die Aufrechterhaltung eines hohen Sicherheitsniveaus erfordert die Beteiligung aller Mitarbeiter, und hier kommt die Mitarbeiterschulung ins Spiel. Finanzinstitute können die Wahrscheinlichkeit von Cybervorfällen erheblich reduzieren, indem sie ihre Mitarbeiter über die Bedeutung proaktiver Sicherheitsmaßnahmen aufklären und sie in die Lage versetzen, potenzielle Sicherheitsrisiken zu erkennen und zu melden.

Investitionen in Mitarbeiterschulungen sind nicht nur für die Einhaltung von DORA von entscheidender Bedeutung, sondern auch ein notwendiger Schritt zum Aufbau einer starken und belastbaren Sicherheitskultur. Durch die Bereitstellung ansprechender und effektiver Schulungen können Finanzunternehmen sicherstellen, dass ihre Mitarbeiter über das Wissen und die Fähigkeiten verfügen, um das Unternehmen vor Cyber-Bedrohungen zu schützen.

Es kann jedoch eine Herausforderung sein, regelmäßige Mitarbeiterschulungen frisch, ansprechend und thematisch relevant zu halten. Aus diesem Grund kann es eine Herausforderung sein CybeReady bietet eine Mitarbeiterschulungsplattform, die Finanzinstituten dabei helfen soll, ihren Compliance-Verpflichtungen nachzukommen und ihre Sicherheitslage zu verbessern. Vereinbaren Sie eine Demo Erfahren Sie noch heute, wie unsere innovative Plattform Ihre Mitarbeiter stärken und die Sicherheitsresilienz Ihres Unternehmens stärken kann.